Cisco Meraki MRの802.1X 無線認証にSecureW2のクラウドRADIUSを利用する

Juniper Mistの無線認証にSecureW2のクラウドRADIUSを利用する

今回は、NTTデータ ルウィーブ株式会社様よりJuniper Mistの無線アクセスポイントをご提供いただきましたので、弊社が提供するクラウド型認証ソリューションのSecureW2との連携について検証を行いました。本記事では下記3つのテーマについて検証レポートをまとめておりますので、これからJuniper Mistの導入をお考えの方や、 クラウドRADIUSによるEAP-TLS(クライアント証明書認証)にご関心がある方はぜひ最後までご覧ください。

検証テーマ

- Juniper Mistの無線LAN認証にSecureW2のRADIUSサーバーを利用する

- 無線LAN認証の通信を暗号化するRadSecを利用した認証を行う

- SecureW2によるユーザーに応じたネットワークの動的制御(Dynamic VLAN)を実現する

クラウドRADIUS

クラウドRADIUS(Cloud Radius)とは、クラウド型で提供されているRADIUSサービスのことを指します。SecureW2の提供するクラウドRADIUSは、無線LAN機器認証で利用するEAP-TLS証明書や、VPN機器認証で利用するSSL証明書に、相互の認証判定を提供します。詳しくは

クラウドRADIUS紹介ページ

をご覧ください。

ペンティオでは、Cisco Meraki、Juniper Mist、Aruba、Extreme Networks、Ubiquiti UniFi、ACERA、YAMAHAなどの各種無線APとSecureW2の連携を検証しております。SecureW2検証・設定手順一覧はこちら。

Juniper Mistのご紹介

今回はNTTデータ ルウィーブ株式会社様からJuniper MistのアクセスポイントであるAP41をお借りして動作検証を行いました。機器のスペックやその他製品の詳細情報はJuniper Networks公式サイトより 無線アクセスポイントの製品ページ をご覧ください。

Juniper Mistはクラウド上で管理できるアクセスポイントで、現状対応している無線機器が少ない"RadSec"というプロトコルに対応しています。 RadSecではネットワーク認証に必要な通信の内容を暗号化することができるため、クラウドRADIUSであるSeucreW2を利用する際にも安心して運用することができます。また、ゼロタッチプロビジョニングに対応しているため、管理者が予めMist Cloud上でネットワーク設定を行っておくことで自動でアクセスポイントをセッティングできます。 今までは管理者が実際に現地に行ってネットワークの設定を行う必要がありましたが、Juniper Mistではアクセスポイントをネットワークに接続して起動するだけで設定完了・利用できるようになる点は魅力の一つでしょう。

前提条件

今回の検証では、以下の項目を前提条件としています。

- SecureW2の管理者アカウントをお持ちであること

- Mist Cloudの管理者アカウントをお持ちであること

- Mist Cloudにアクセスポイントが登録済みであり、ライセンスが割り当てされていること

- クライアントPCにSecureW2発行のクライアント証明書の配布・登録が済んでいること

動作概要

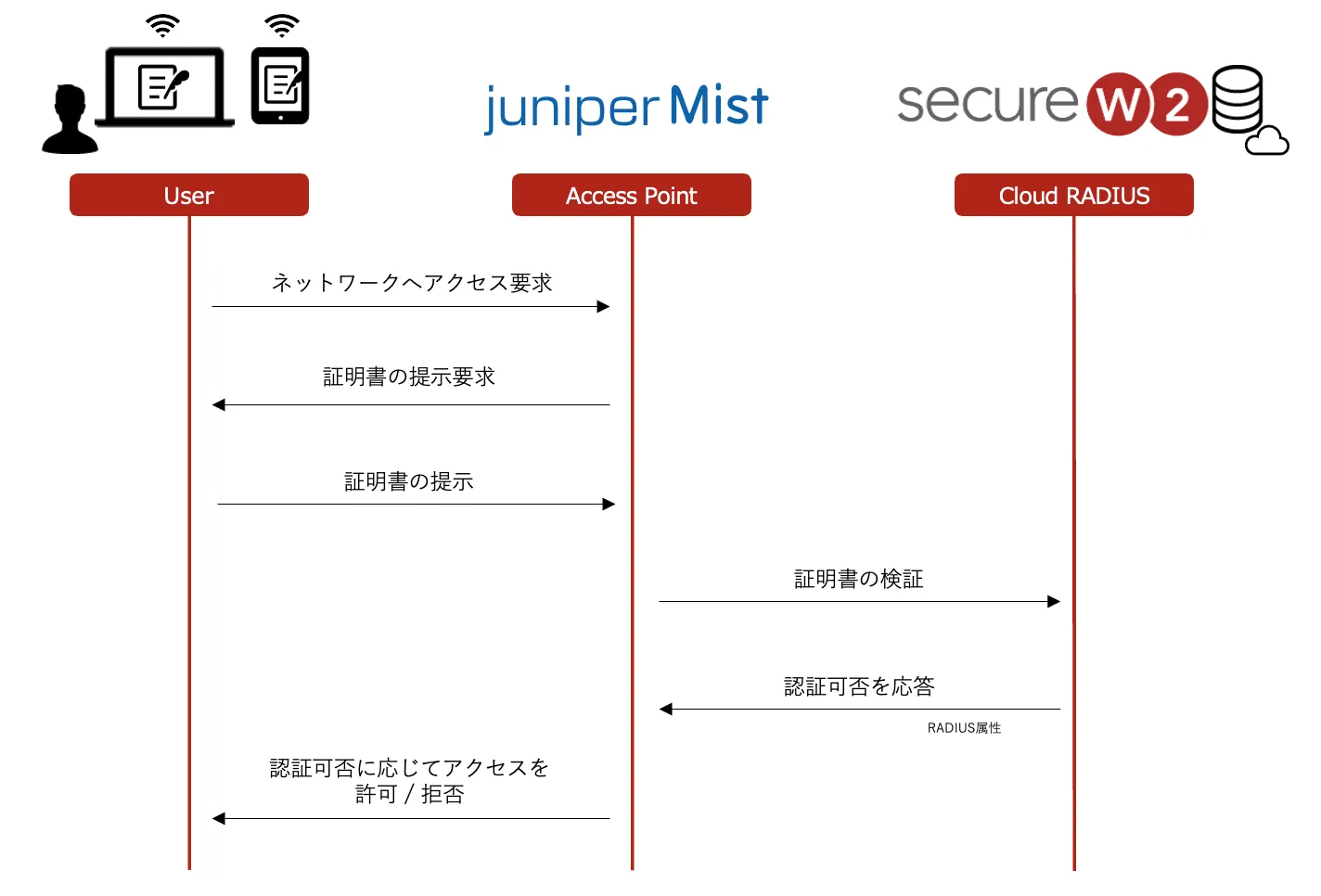

IEEE802.1Xは以下の図のようなシーケンスに従って認証を行います。

EAP-TLS認証では認証情報にID / パスワードではなく、クライアント証明書を用いることが特徴です。

EAP-TLS認証の流れは次のとおりです。

- ユーザーがアクセスポイントに対してネットワークのアクセスを要求

- アクセスポイントがユーザーにクライアント証明書の提示を要求

- ユーザーはアクセスポイントに対して適当なクライアント証明書を提示

- アクセスポイントはSecureW2に対してクライアント証明書の検証要求を行う

- SecureW2がクライアント証明書を検証し、認証結果と認証許可した場合にはVLAN等の属性情報をアクセスポイントに返す

- アクセスポイントは受け取った認証可否に従い、ユーザーのネットワークアクセスを許可または拒否する

※VLAN IDなどのRADIUS属性やベンダー固有属性(VSA)は、5番目の段階で認証結果と共にアクセスポイントに返されます。

このようにIEEE802.1XのEAP-TLS認証を行うことで、社内ネットワークへの不正な端末やユーザーによるアクセスを排除し、ID / パスワードを利用したネットワークのアクセス管理に比べより強固なセキュリティを実現できます。 加えて、RADIUSサーバーとしてActive DirectoryやIDaaSであるOneLogin, Okta などを利用する場合と比べて、重要なIdPにログインするためのID / パスワードをネットワークに流さないことも組織全体のセキュリティを向上させます。

作業詳細

主な作業内容は、Juniper MistとSecureW2でそれぞれ次の通りです。

基本的なJuniper MistとSecureW2の無線LAN利用設定を行うだけで簡単にSecureW2をクラウドRADIUSサーバーとしてご利用いただけます。お客様によって認証に加えて認可でもRADIUSを利用されたい場合には、SecureW2のネットワークポリシーに追加の設定を付け加えることで、VLAN IDをはじめとするRADIUS属性やベンダー固有属性(VSA)を認証結果に付与することもできます。

通常のRADIUS認証を利用する場合の設定

まずはSecureW2のクラウドRADIUSをJuniper

Mistの無線LANで参照するように設定します。

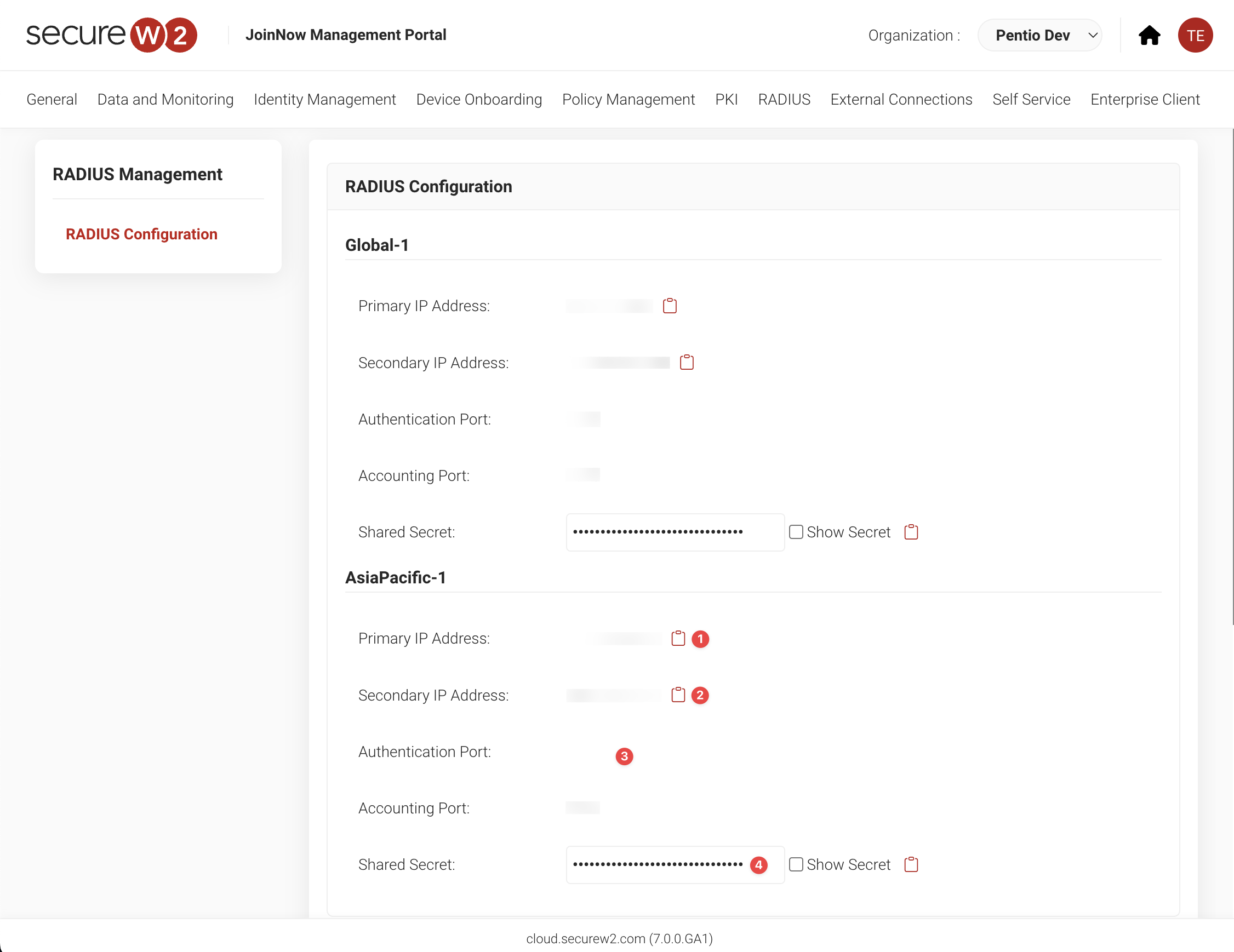

設定を始める前にSecureW2の以下の画像の情報(IPアドレス、ポート番号、シークレット)を控えておいてください。実際の値は管理コンソールのRADIUS

Configurationからご確認いただけます。

補足

2023年11月より、クラウドRADIUSAsiaPacific-1リージョンの無償提供が開始されました。これにより従来のサーバーよりも地理的距離が近くなるため、レイテンシの向上と高速な通信レスポンスを実現できます。そのため、ペンティオではAsiaPacific-1リージョンをプライマリRADIUSサーバーとして設定することを推奨しております。詳しくはこちらをご覧ください。

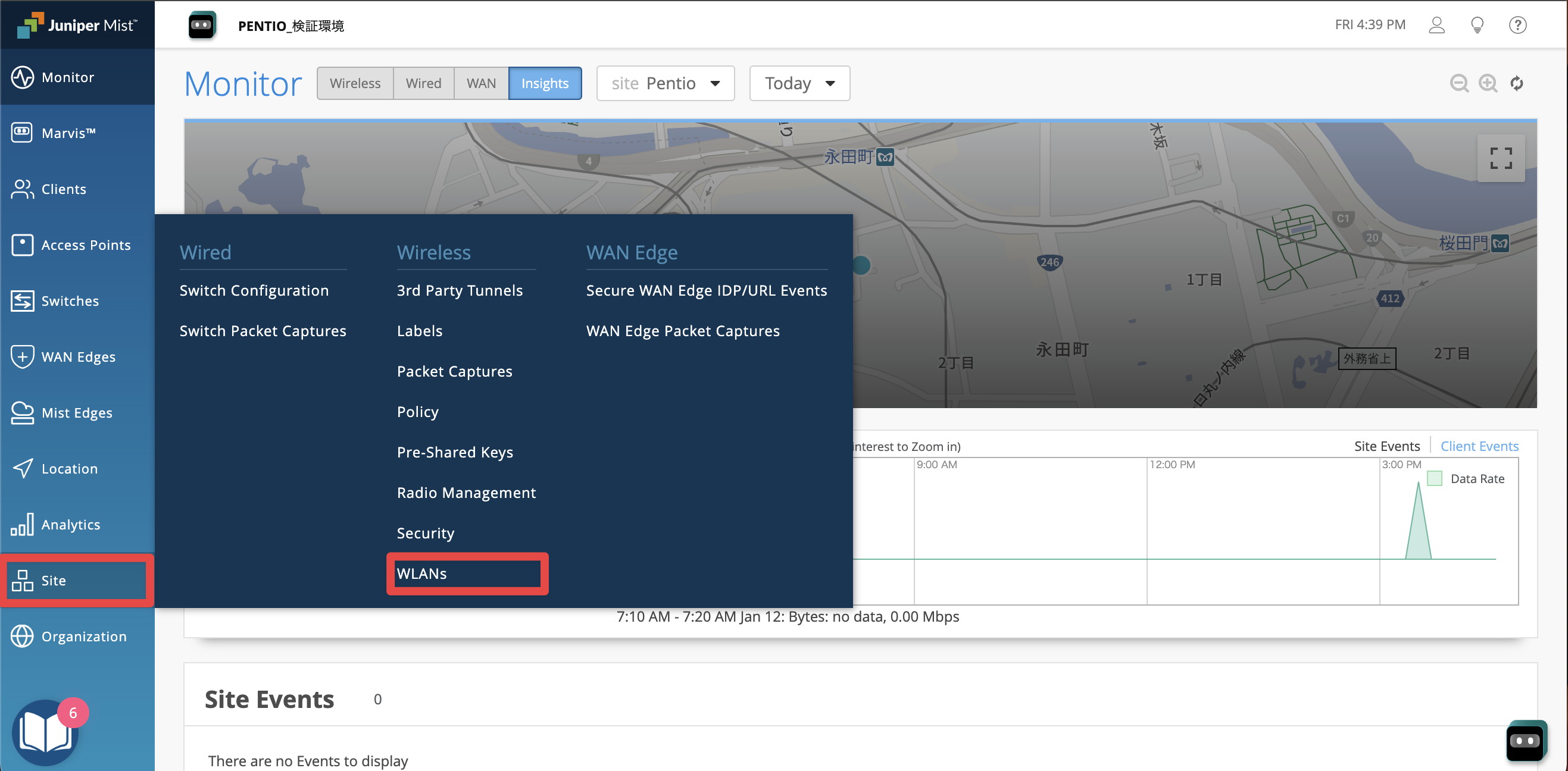

- お手持ちのアカウントで Mist Cloud にログインします。

- SiteタブからWLANs をクリックします。

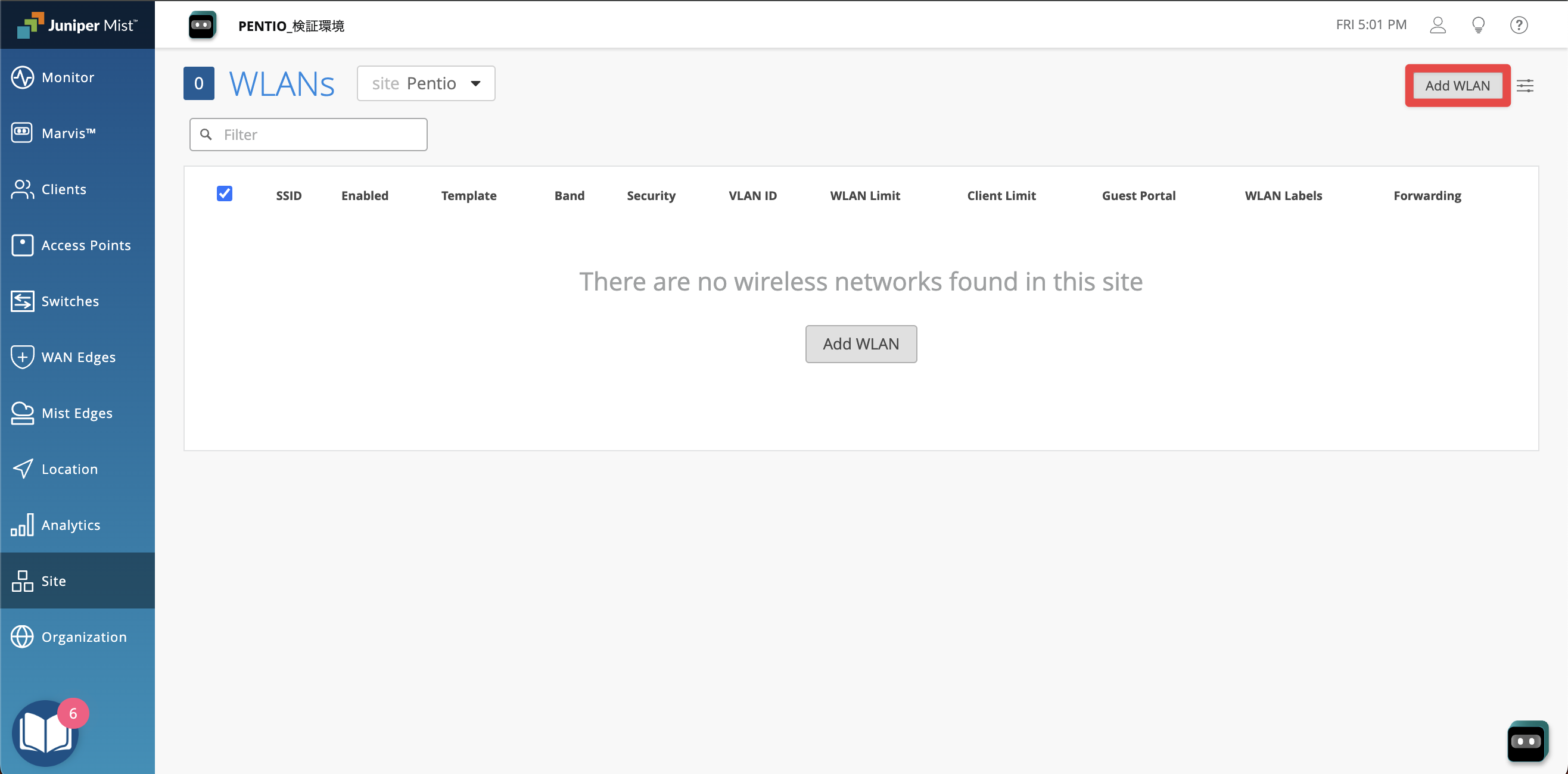

-

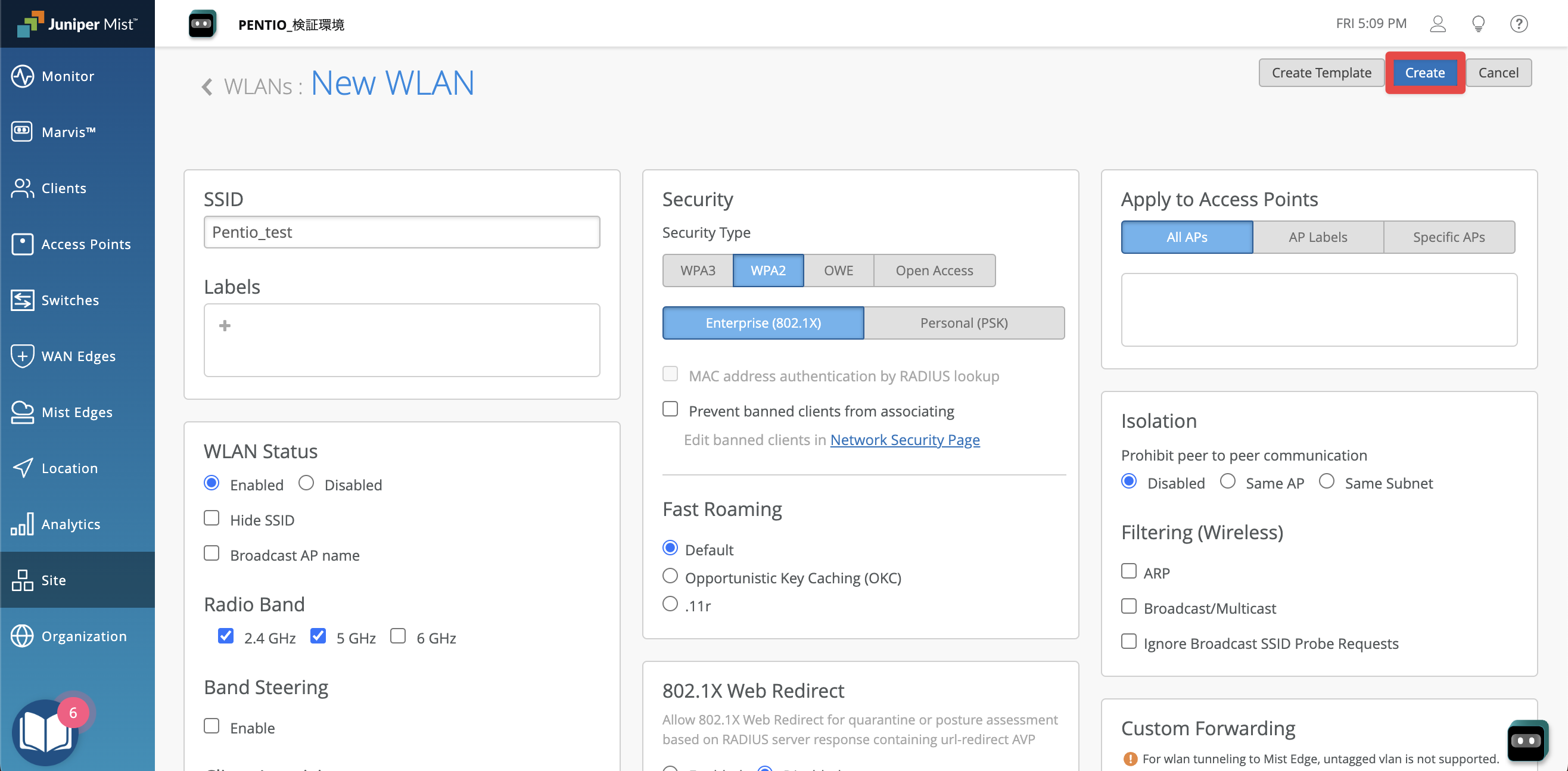

右上の[Add WLAN]をクリックしてWLANを作成します。

-

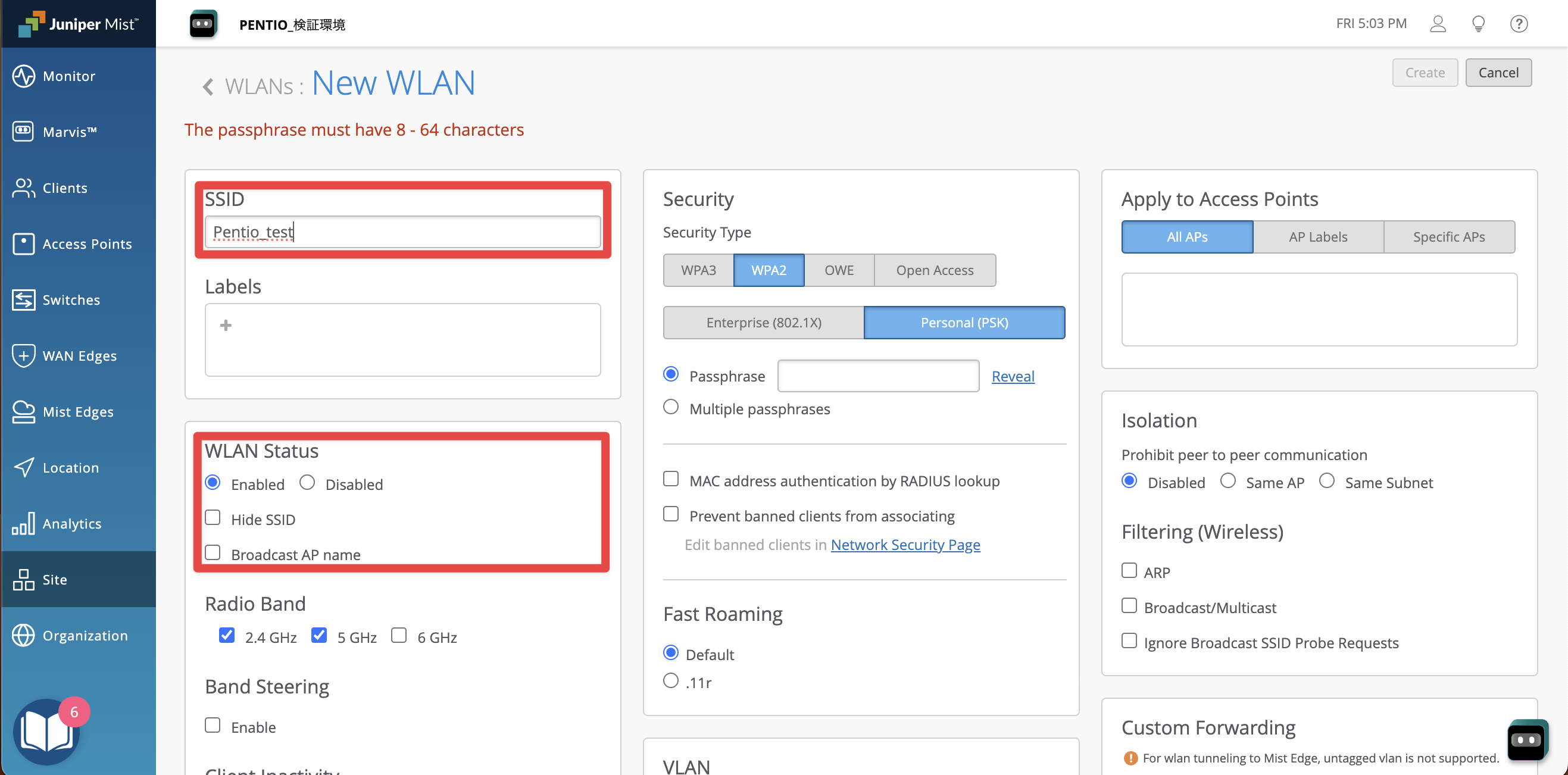

SSIDの設定です。SSIDの項目で任意のSSID名(例:Pentio_test)を設定し、WLAN statusの項目でEnableを選択します。

-

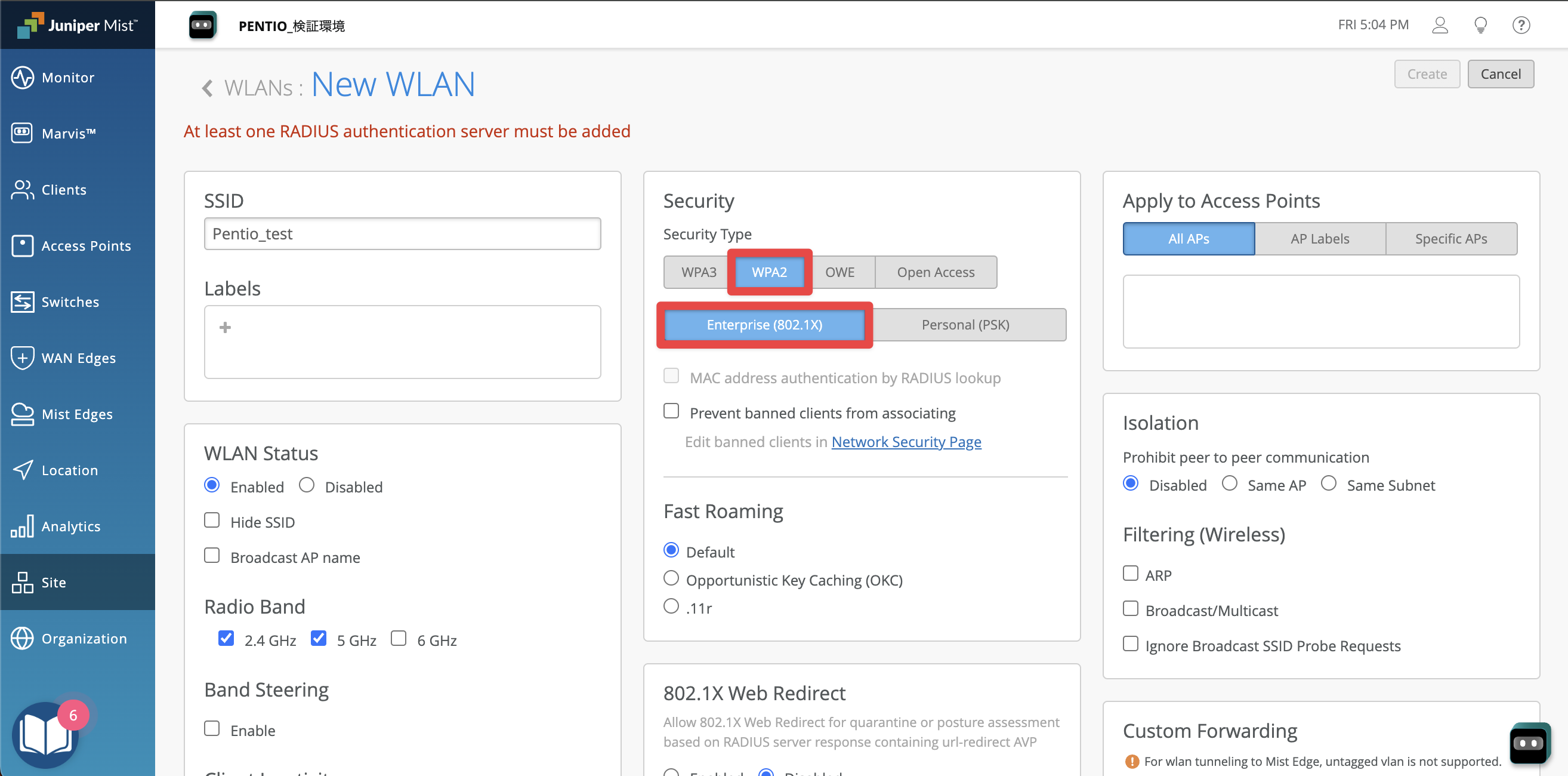

Securityの項目の設定を行います。Security typeからWPA2を選択後、Enterprise(802.1X)をクリックします。

-

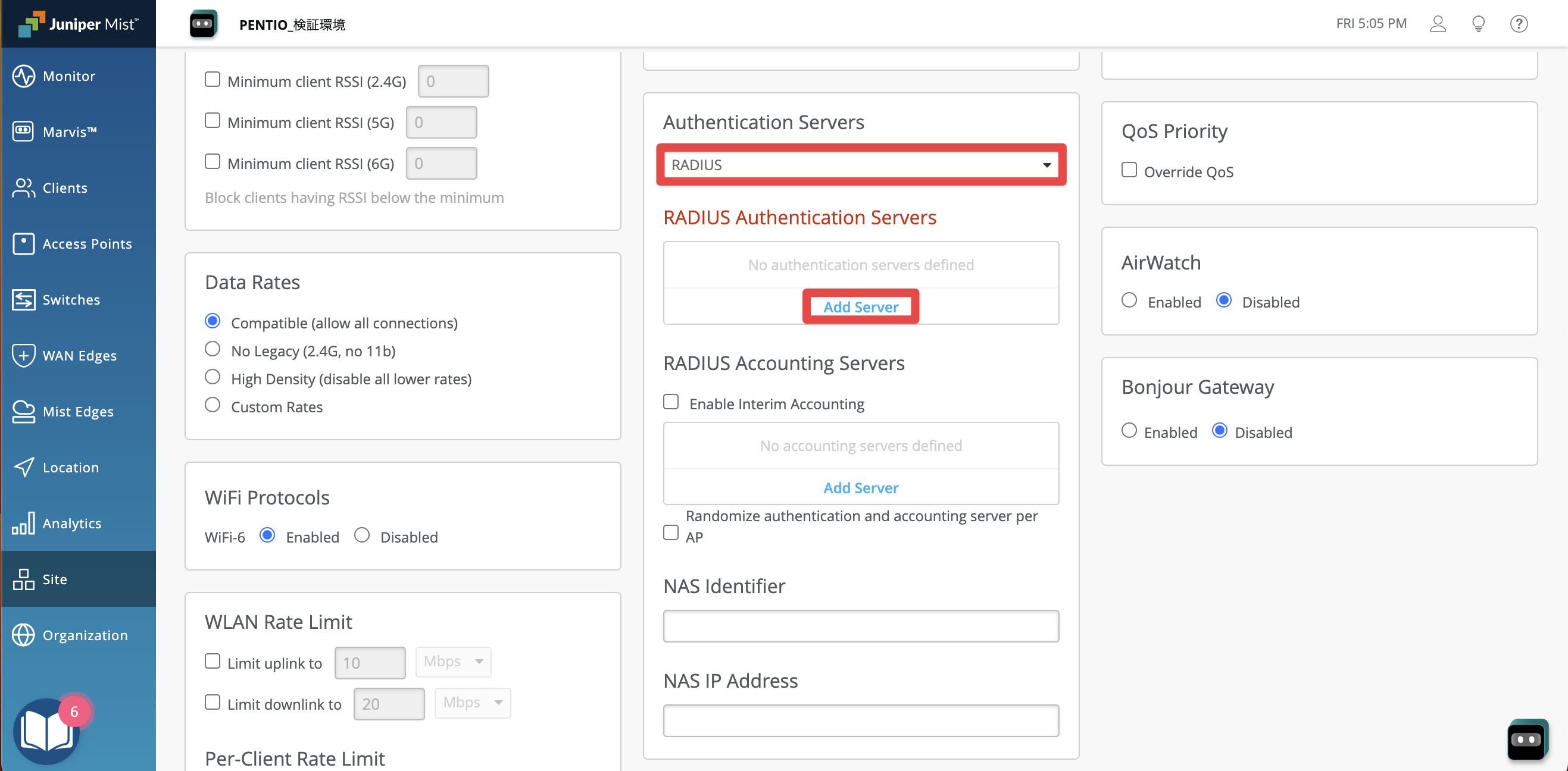

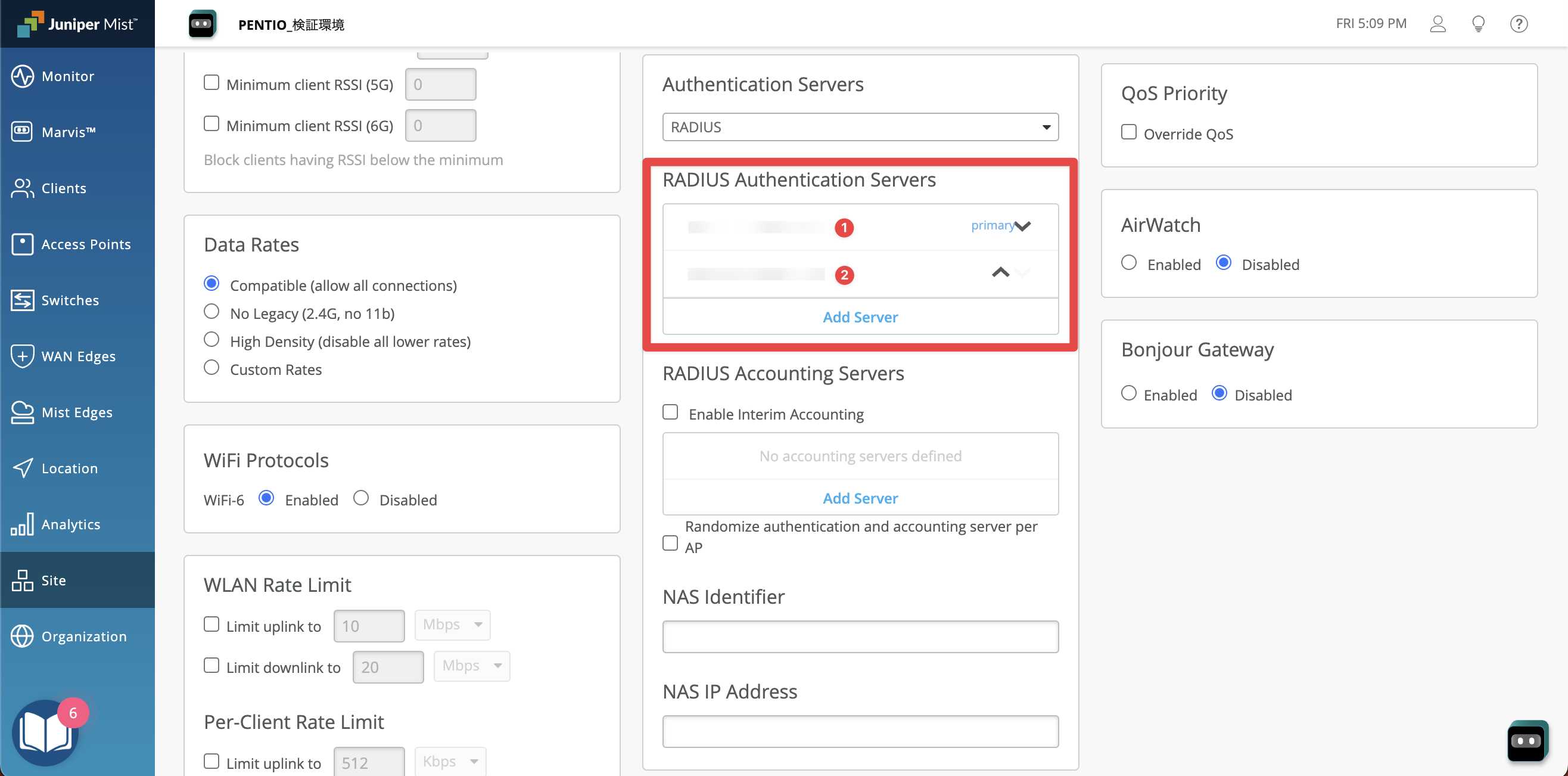

画面中部のAuthentication

Seversの項目の設定を行います。項目上部のプルダウンからRADIUSを選択し、RADIUS Authentication ServersのAdd Serverをクリックします。

-

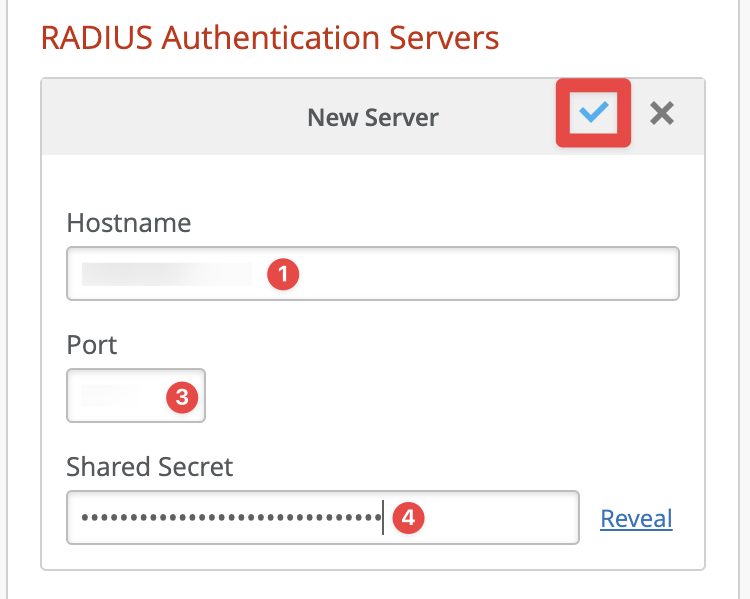

新しいRADIUSサーバーを設定します。先ほど控えておいた情報を参考に、以下の表に従ってRADIUSサーバーを登録してください。設定が完了したら右上のチェックマークをクリックします。

設定項目名 値 Hostname Primary IPの値を入力(①) Port Authentication Portの値(③)を入力 Shared Secret Shared Secret(④)を入力

-

手順6と7を繰り返してSecondary

RADIUSサーバーを登録します。Hostnameの値にはSecureW2のSecondary

IP(②)の値を使用します。画像のように2つのRADIUSサーバーが登録できていることを確認します。

-

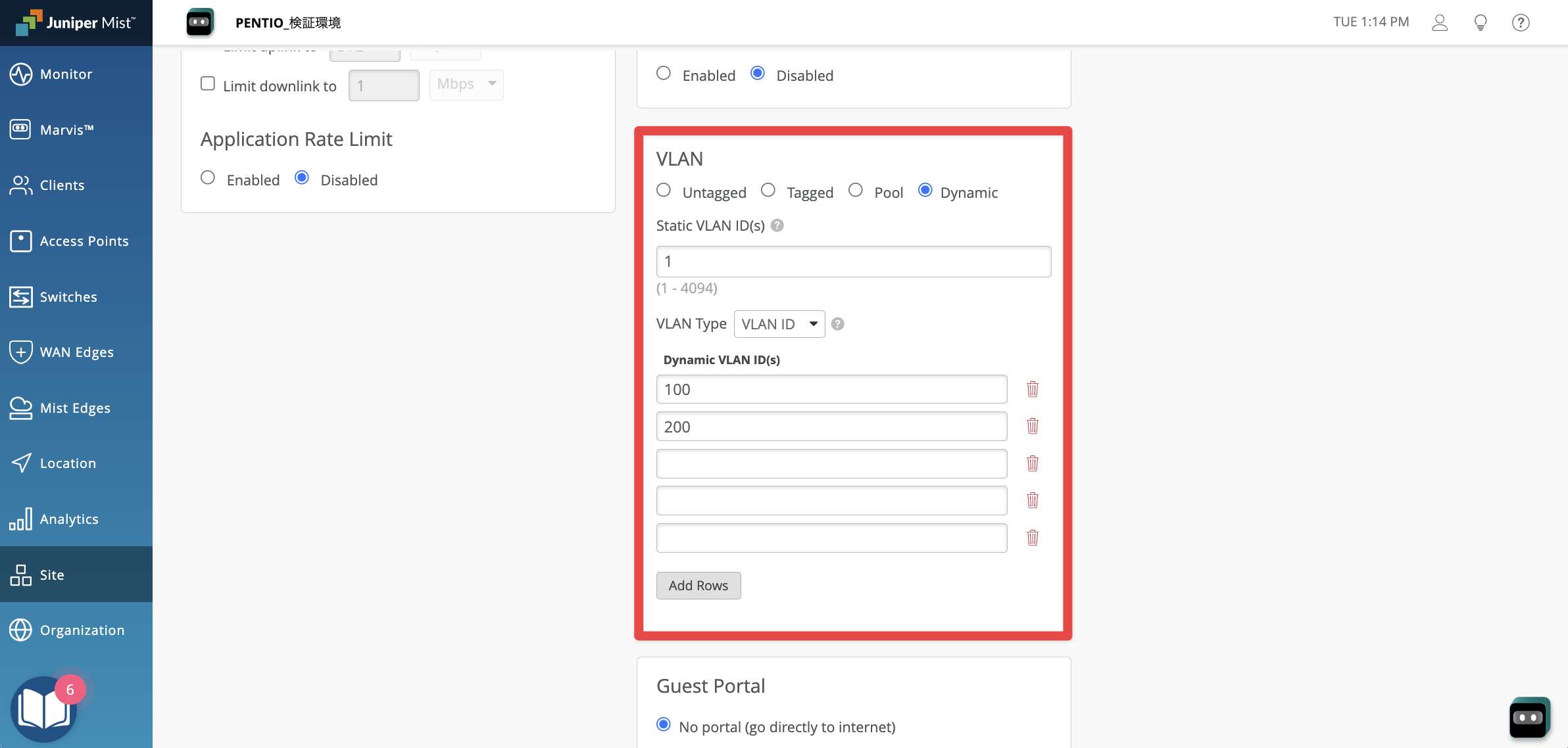

今回はSecureW2のRADIUS属性を使用してDynamic

VLANを実現します。SecureW2から払い出されるVLAN

IDを利用するために、設定画面の下部にあるVLAN項目から、ラジオボタンで"Dynamic"を選択し、以下の表に従い設定を行なってください。

項目名 設定値 説明 Static VLAN ID(s) 例:1 VLAN IDの指定がない場合に所属するVLAN(Default VLAN) VLAN Type VLAN ID(選択) VLANのタイプ(Named / VLAN ID) Dynamic VLAN ID(s) 例:100, 200 用意したVLAN IDを設定します。ここに設定がないVLAN IDは無視されてDefault VLANに割り当てられるため、ネットワーク構成の変更などの際にはこの項目のご確認をお忘れなきようご注意下さい。

-

全ての設定が完了したら、右上の[Create]をクリックして設定完了です。

RadSecを利用してRADIUS認証を行う場合の設定

RADIUS認証のフローを暗号化するRadSecを利用した場合の設定手順は「Juniper MistとSecureW2でRadSecを利用した無線認証を行う」の別記事で解説しております。ご興味のある方はぜひご参照ください。

RadSec(RADIUS over TLS)について

RadSec(RADIUS overTLS)は、トランスポートセキュアレイヤー(TLS)のプロトコルを用いることでRADIUSクライアントからRADIUSサーバーへの認証要求を送信・認証応答を受け取る際の通信を暗号化することができる技術です。RadSecを利用することで、例えば証明書に含まれるメールアドレスなどの情報を傍受されるリスクを低減できるというメリットがあります。

VLANの設定

IEEE802.1X認証において、RADIUSサーバーが接続許可を意味するAccess-Acceptメッセージを返すとき、認証結果とあわせてVLAN IDなどのRADIUS属性やベンダー固有属性をRADIUSサーバーからRADIUSクライアントへ連携すると、接続先のネットワークを制御することなどが可能です。SecureW2ではネットワークポリシーの設定を行うだけで簡単にRADIUS属性の指定やユーザー・デバイスに応じた値の定義が可能です。

また、このレポートでは詳細は割愛いたしますが、OneLogin・Okta・Microsoft Entra IDをはじめとするIDaaSと連携するDynamic RADIUSも併用すると、Active DirectoryやLDAPなどのレガシーな認証基盤に依存しないクラウドネイティブなRADIUS基盤としてもご活用いただけます。

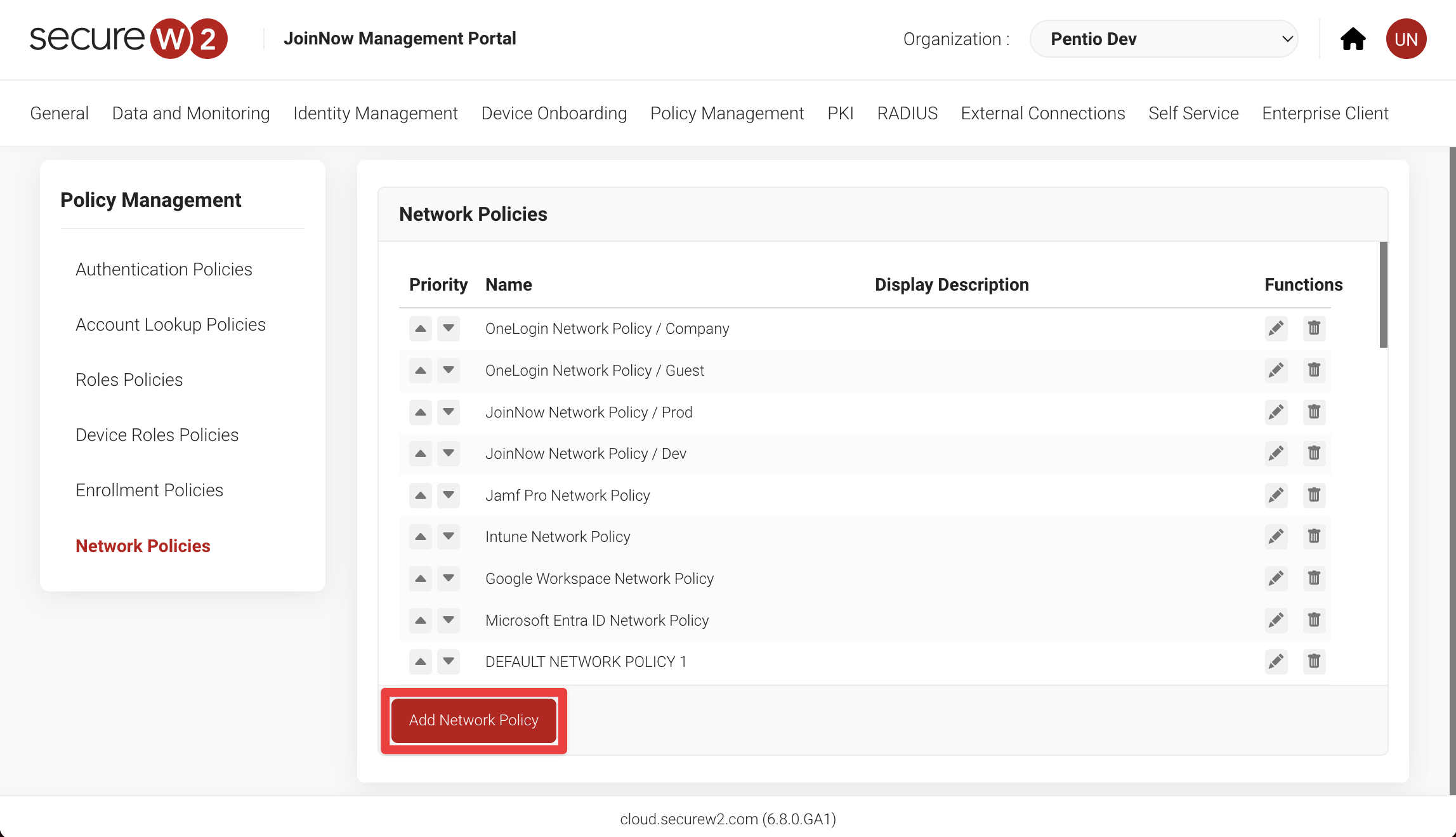

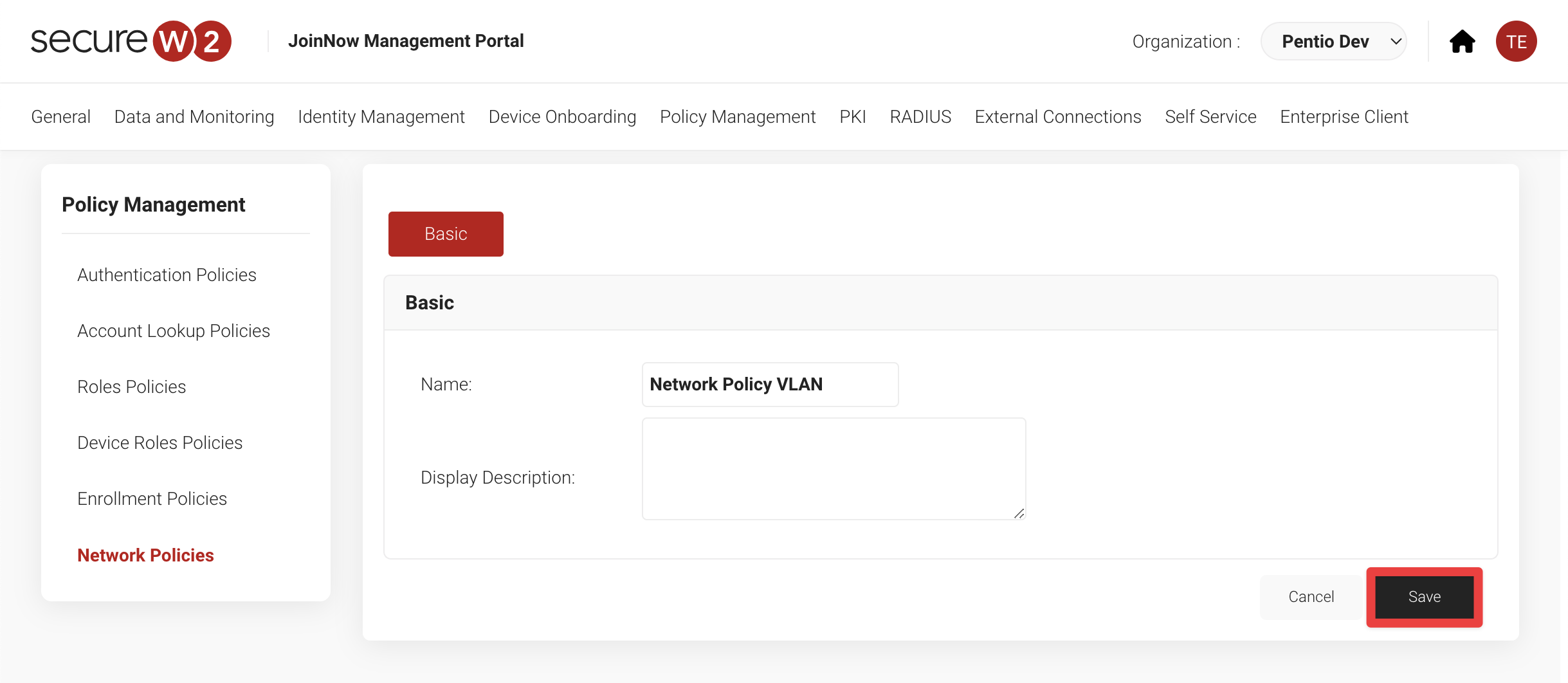

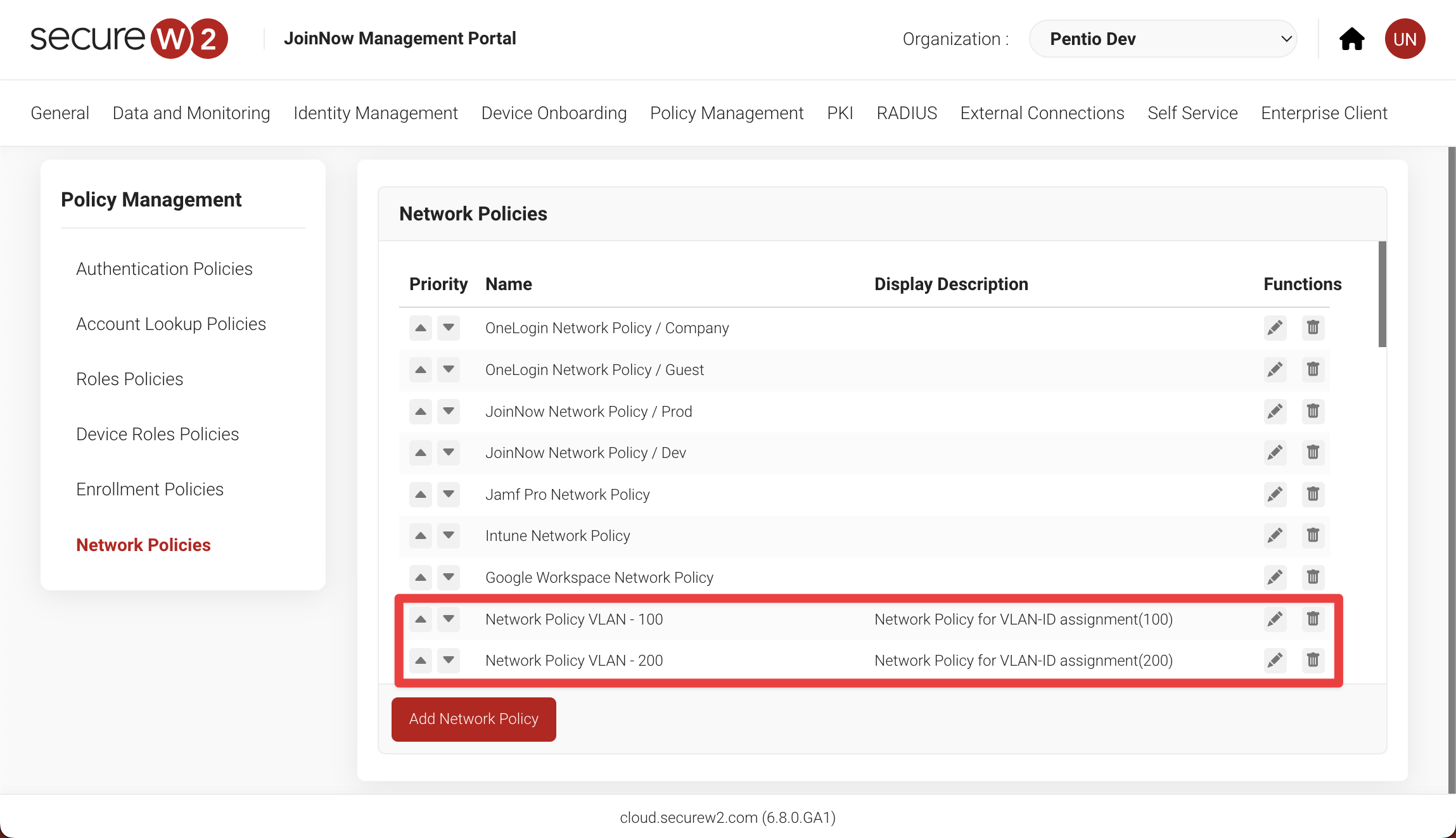

-

SecureW2 Managemant Portal(管理コンソール)の Policy

Management > Network Policies からNetwork Policyを追加します。

-

ポリシーの名前を入力し、Saveをクリックします。

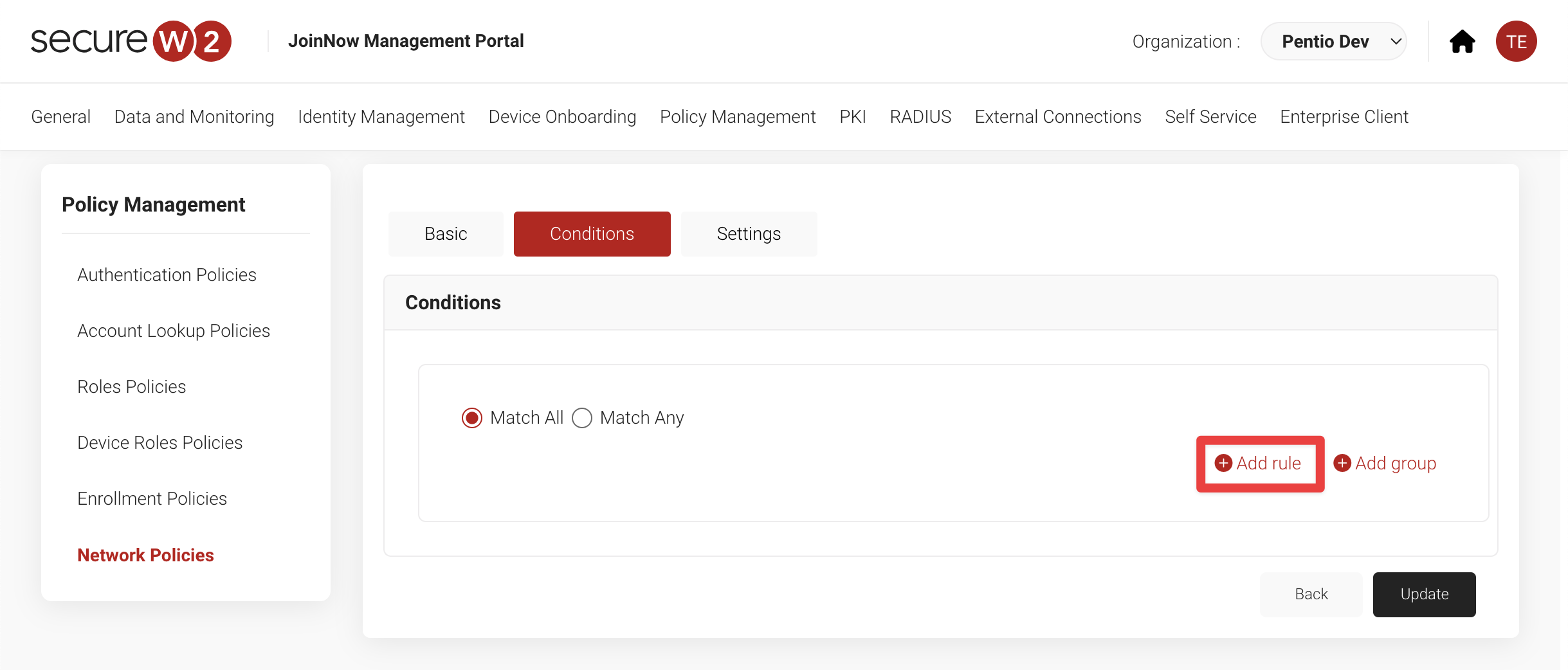

- Conditionsタブに移動し、Add Ruleをクリックします。Conditionsタブでは、このNetwork

Policyを適用させる対象の条件として利用する変数の種類を指定します。

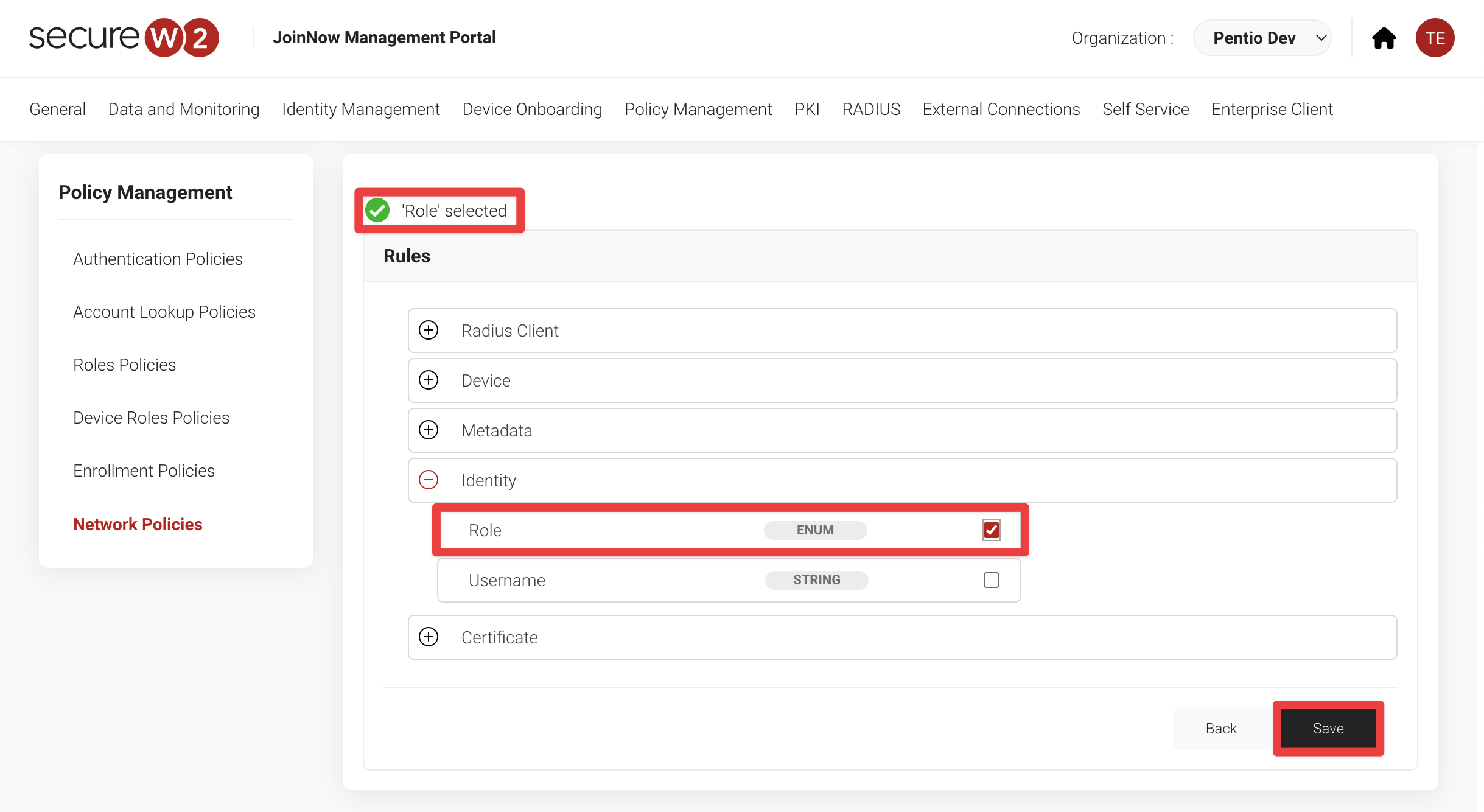

-

ここでは例としてSecureW2のRoleを変数として設定します。各環境に合わせて適切な変数を指定してください。

IdentityからRoleを選択してSaveをクリックします。画面上部に「'Role' selected」と表示されれば成功です。

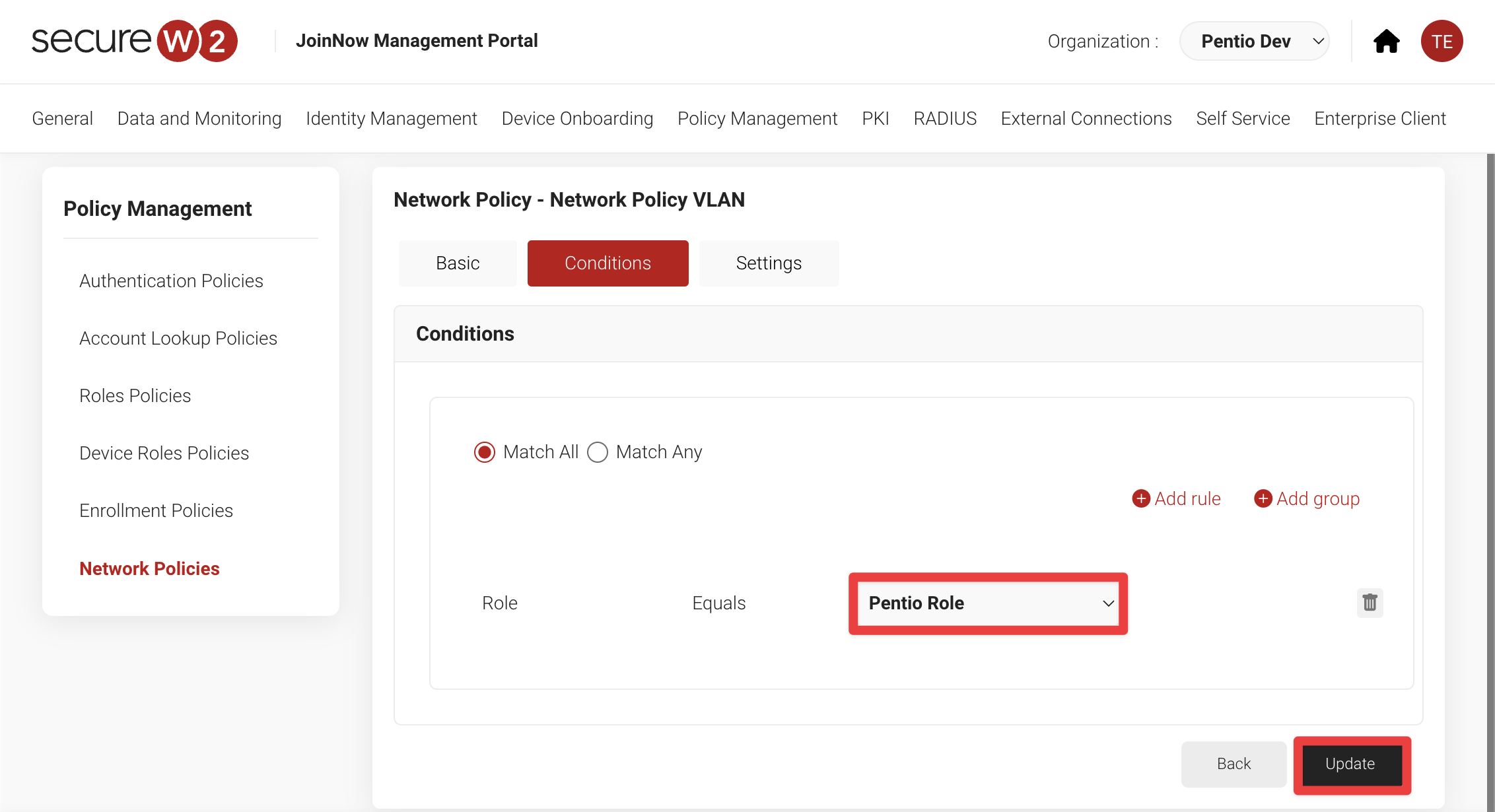

-

正常に設定が反映されると、以下の画像のように変数の値を指定できます。今回は例として、前もって作成しておいたPentio

Roleを値として設定します。

変数の値を設定できたら、Updateをクリックします。

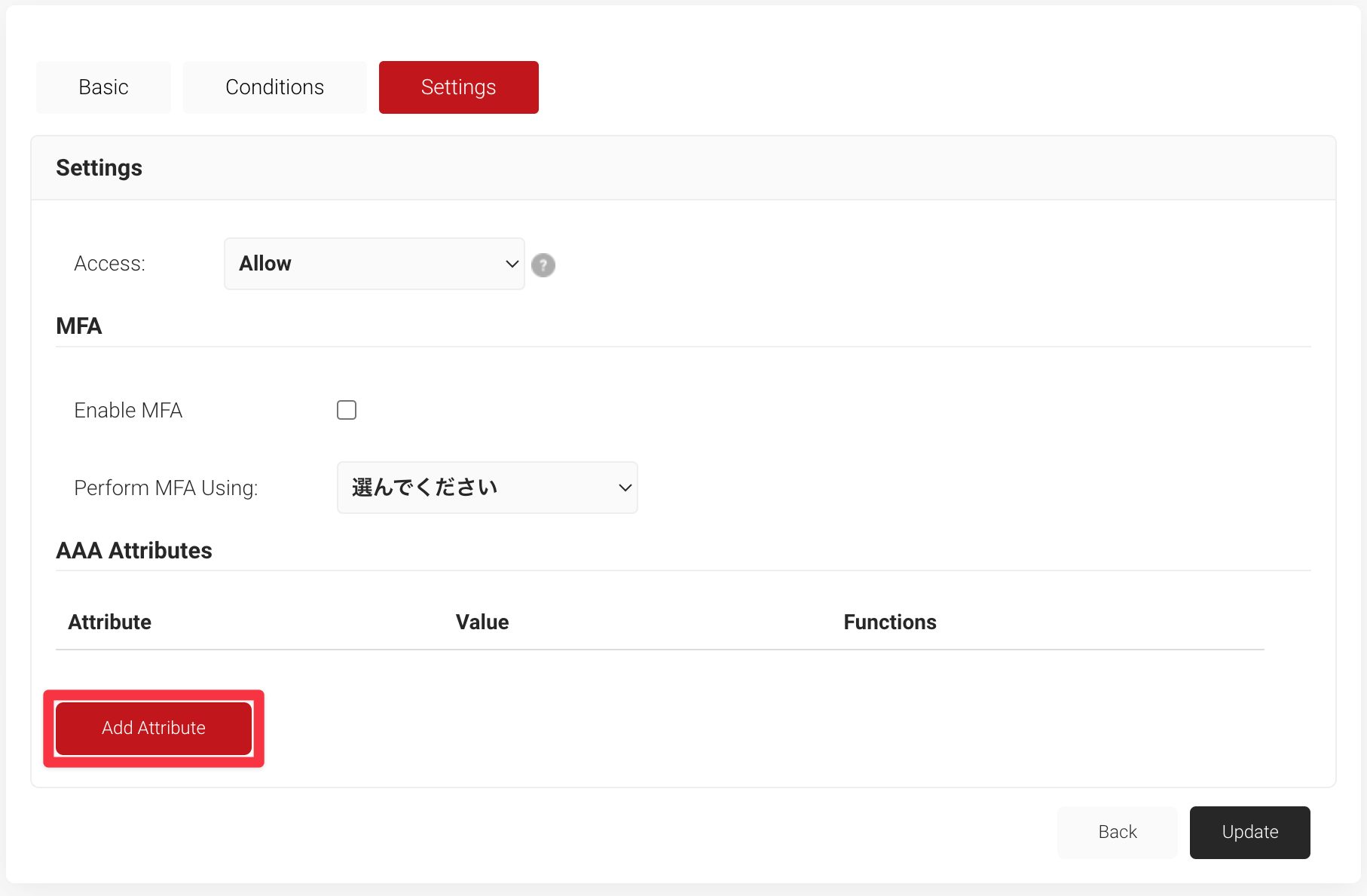

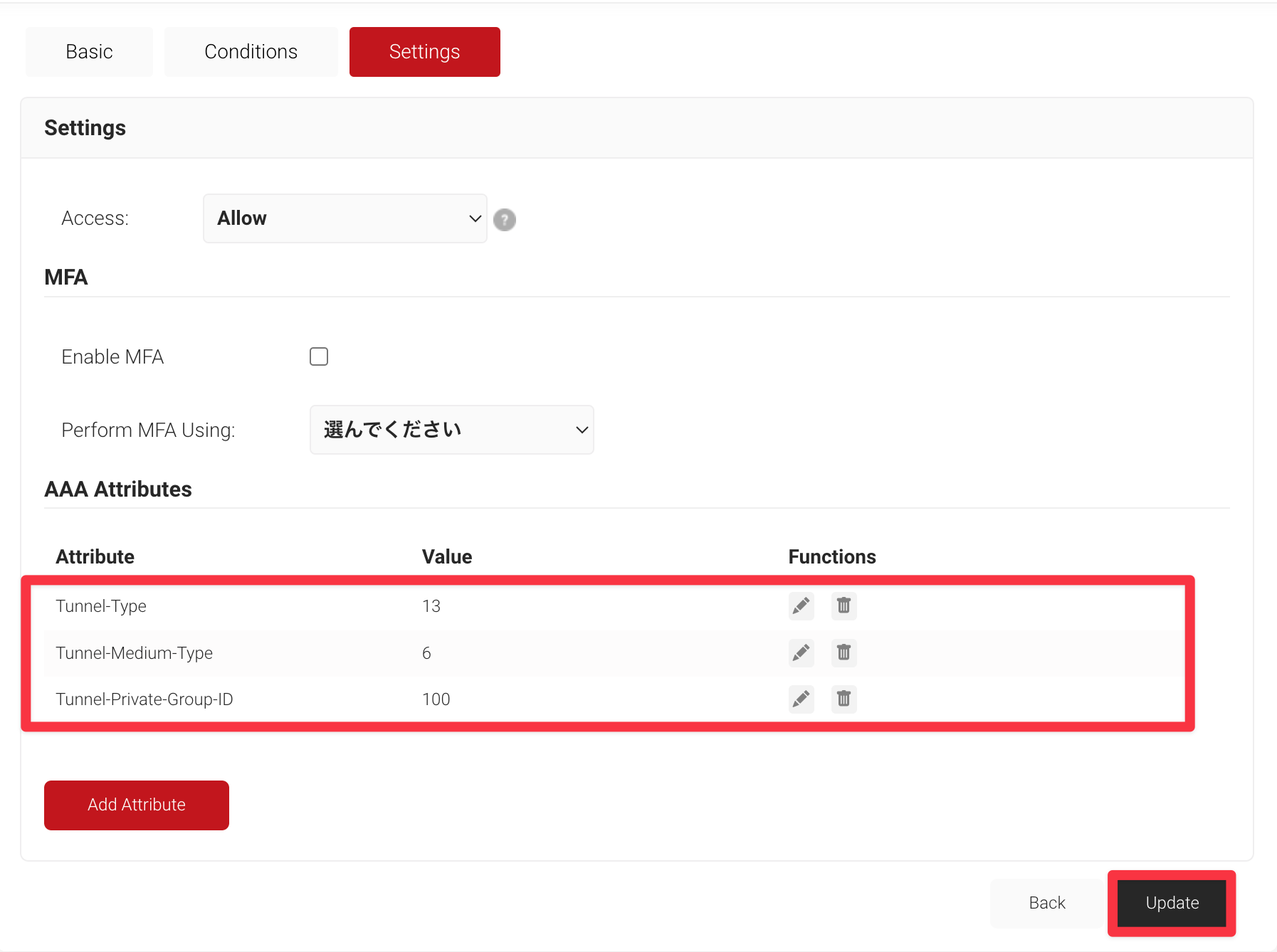

- Settingsタブに移動し、Add Attributeをクリックします。この画面で使用するRADIUS属性の設定を行います。

-

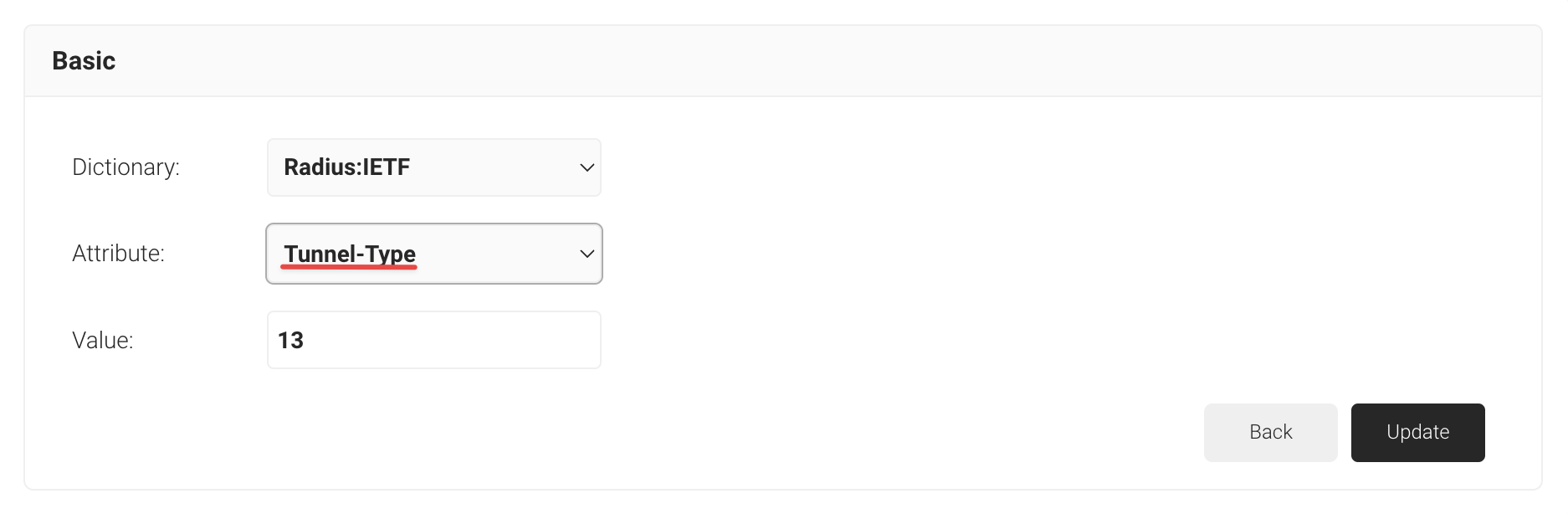

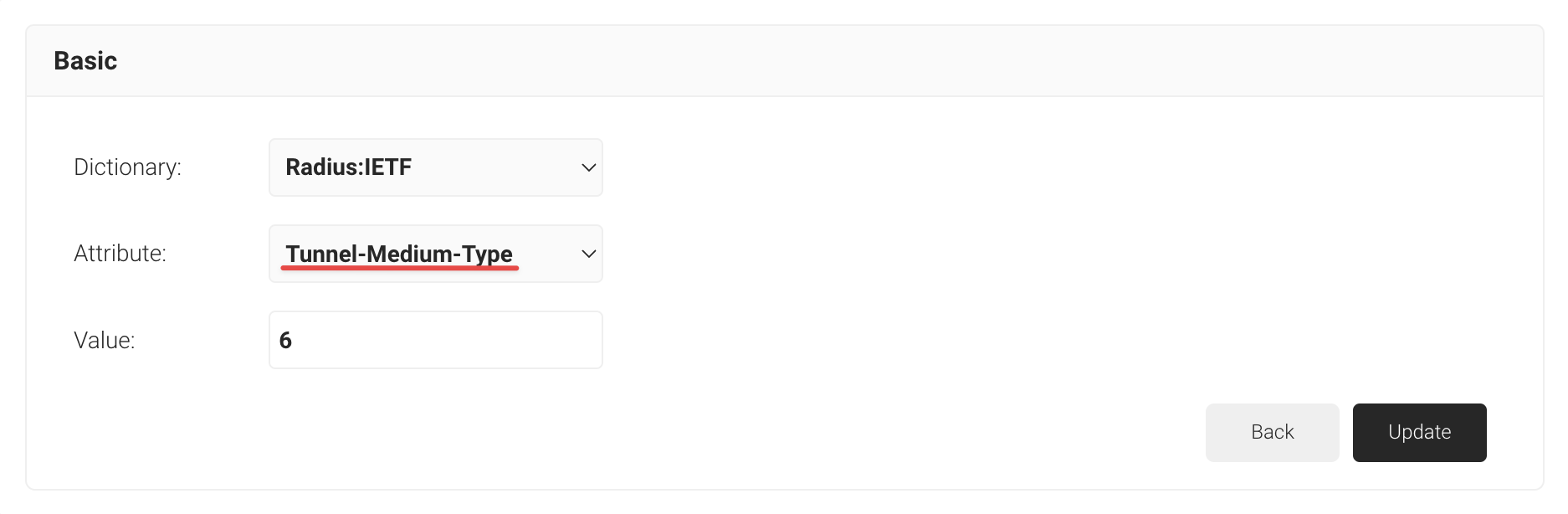

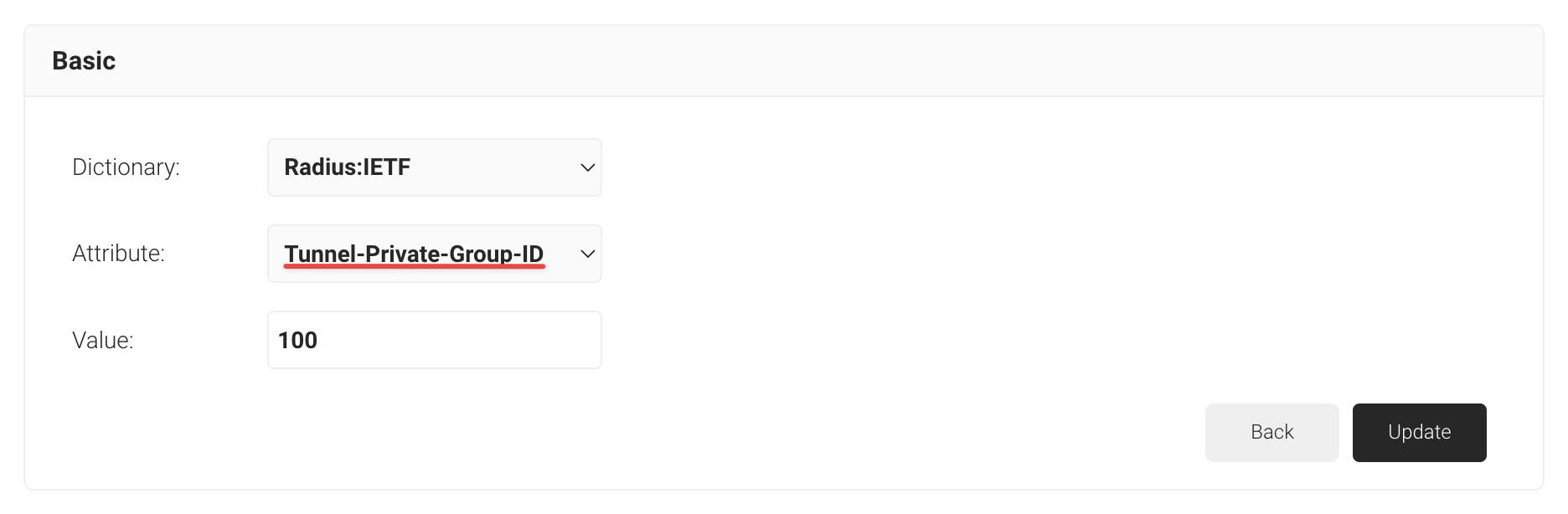

DictionaryのプルダウンからRadius:IETFを選択し、以下の表を参考にそれぞれ設定します。

Radius:IETFの属性(Attribute:) 値(Value:) 説明 Tunnel-Type 13 VLAN(固定値) Tunnel-Medium-Type 6 IEEE-802(固定値) Tunnel-Private-Group-ID 任意のVLAN-ID(1-4094) 認証対象のユーザーや機器が認証をパスした後に所属させるVLAN-ID

(例:100, 200)

-

画像のように設定できたら、Updateをクリックして設定を終了します。他のNetwork

Policyが存在している場合は、適宜ポリシーの優先度を操作してください。

今回はDynamic VLANが実現可能かを検証するために、同じ手順でVLAN-ID=200のネットワークポリシーも作成しておきます。

動作確認

以上の設定を終えたところで、MacBook Proを使用して動作確認を行いました。今回はWi-Fiの接続設定や証明書の配布を手作業で行っていますが、Microsoft Intune、Jamf ProなどのMDM(モバイルデバイス管理)製品とSecureW2を連携しておくと、これらも自動化することができます。

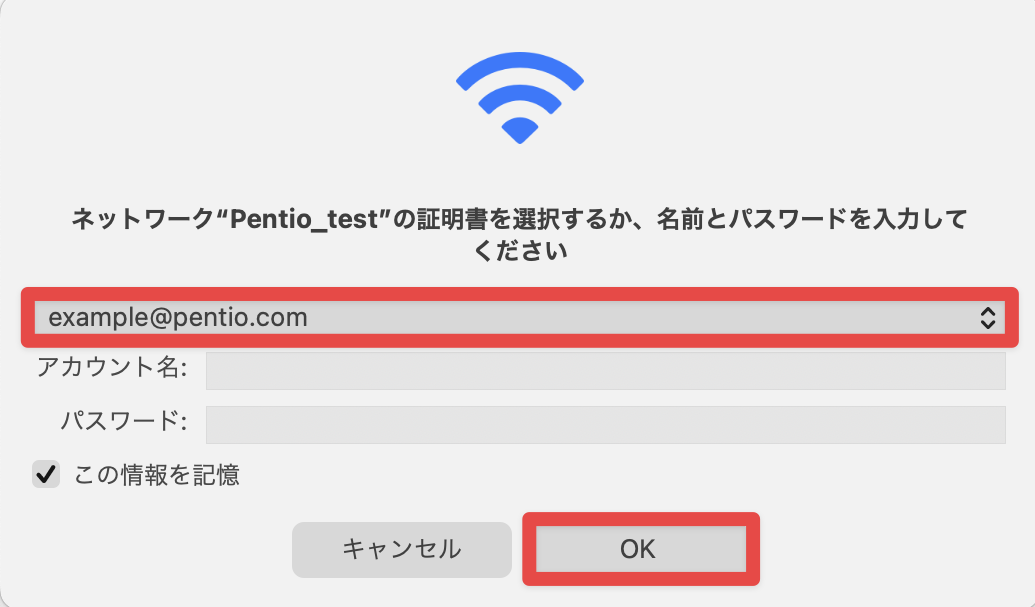

-

Wi-Fi一覧から先ほど作成したSSIDのWi-Fiを選択します。

-

証明書の選択画面が出てきたら、認証に使用する証明書を選択し、OKをクリックします。

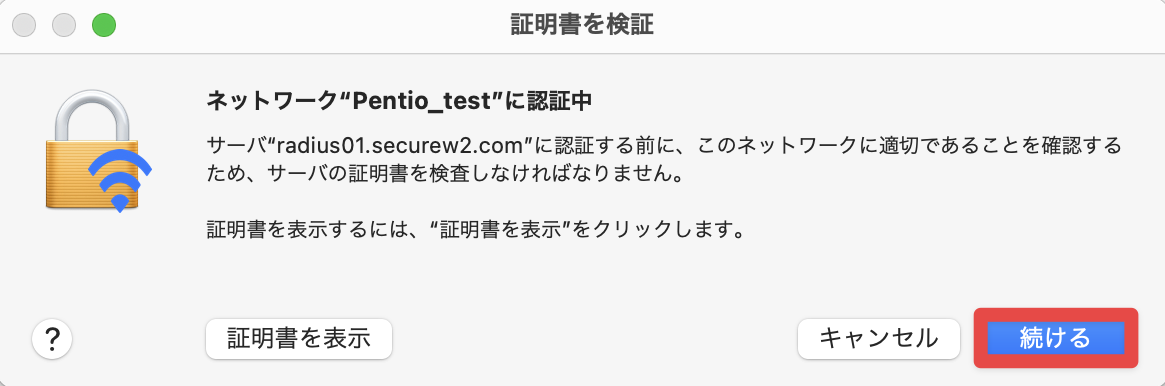

-

以下のようなウィンドウが表示されたら、続けるをクリックします。

-

以下のようなウィンドウが表示されたら、PC管理者のユーザー名とパスワードを入力して許可します。

-

作成した無線LANへの接続ができたことが確認できました。

-

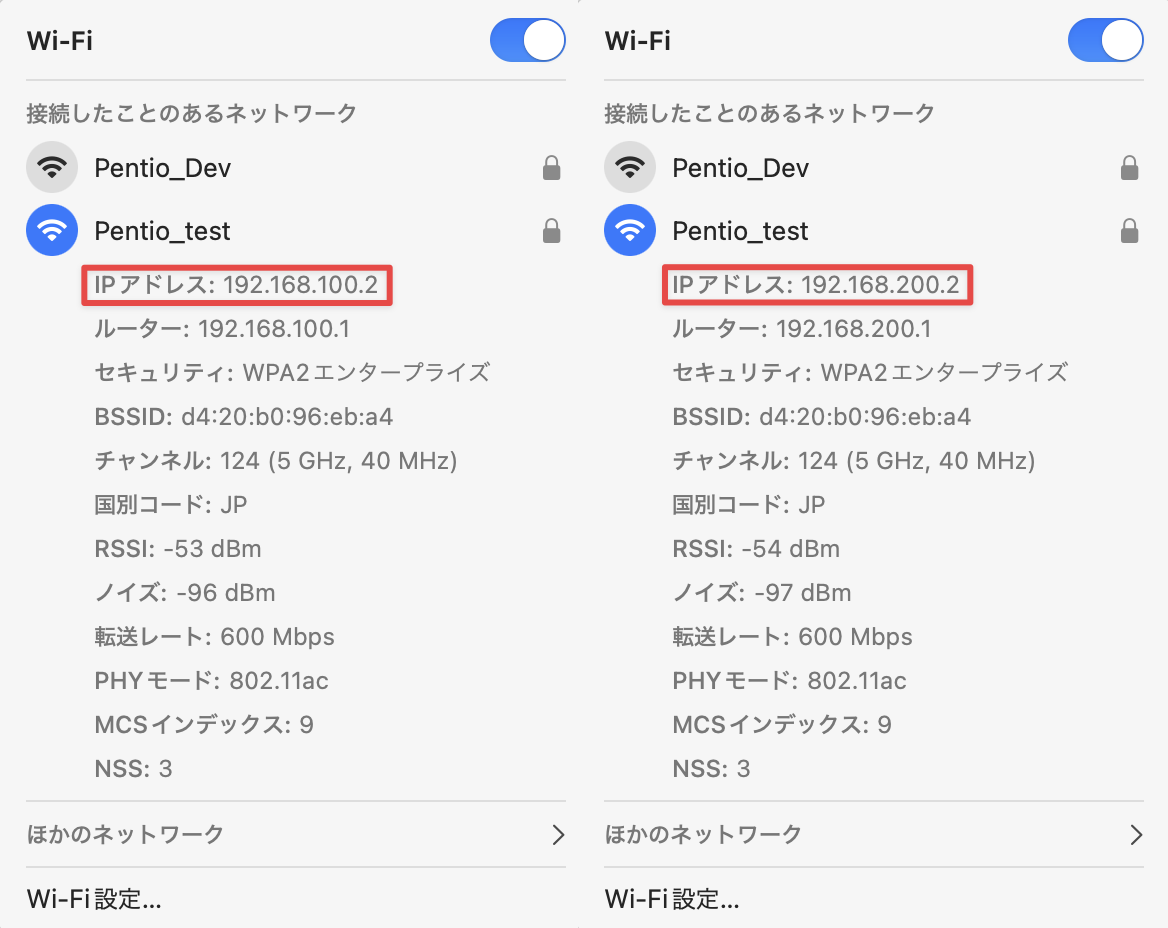

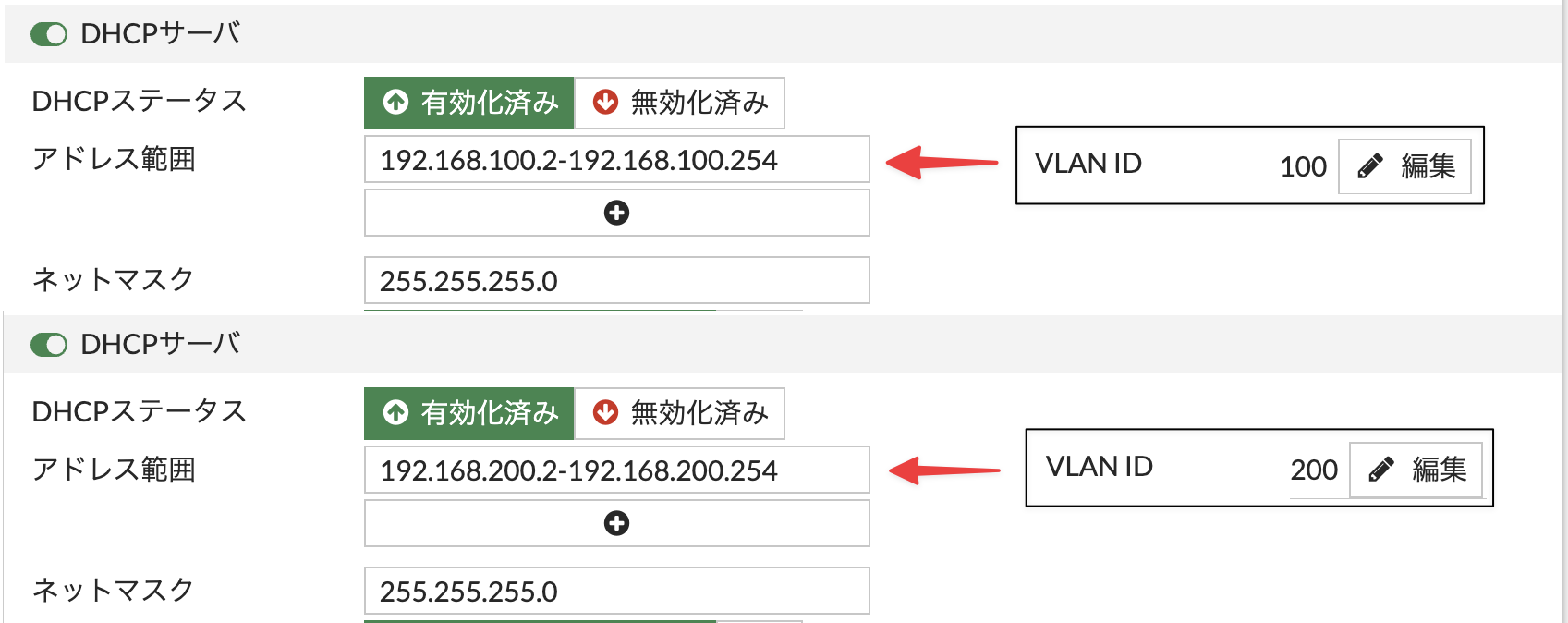

今度はVLAN-IDが正しく付与されて、DHCPで指定した範囲内のIPからアドレスが払い出されているか確認します。

今回の例では、VLAN-IDが100の際にDHCPサーバーから192.168.100.2/24 - 192.168.100.254/24の範囲で、200の場合は192.168.200.2/24 - 192.168.200.254/24でIPアドレスを割り振る設定にしているため、設定した範囲のIPアドレスが正しく割り振られていることが確認できます。

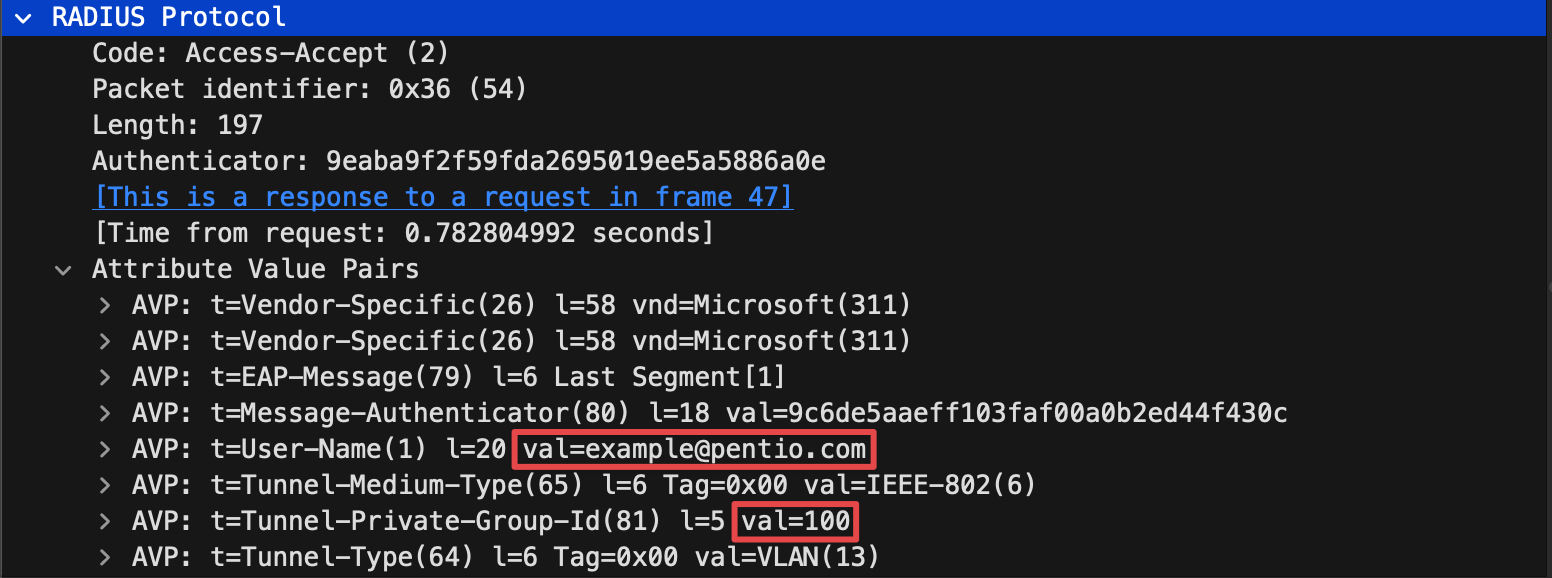

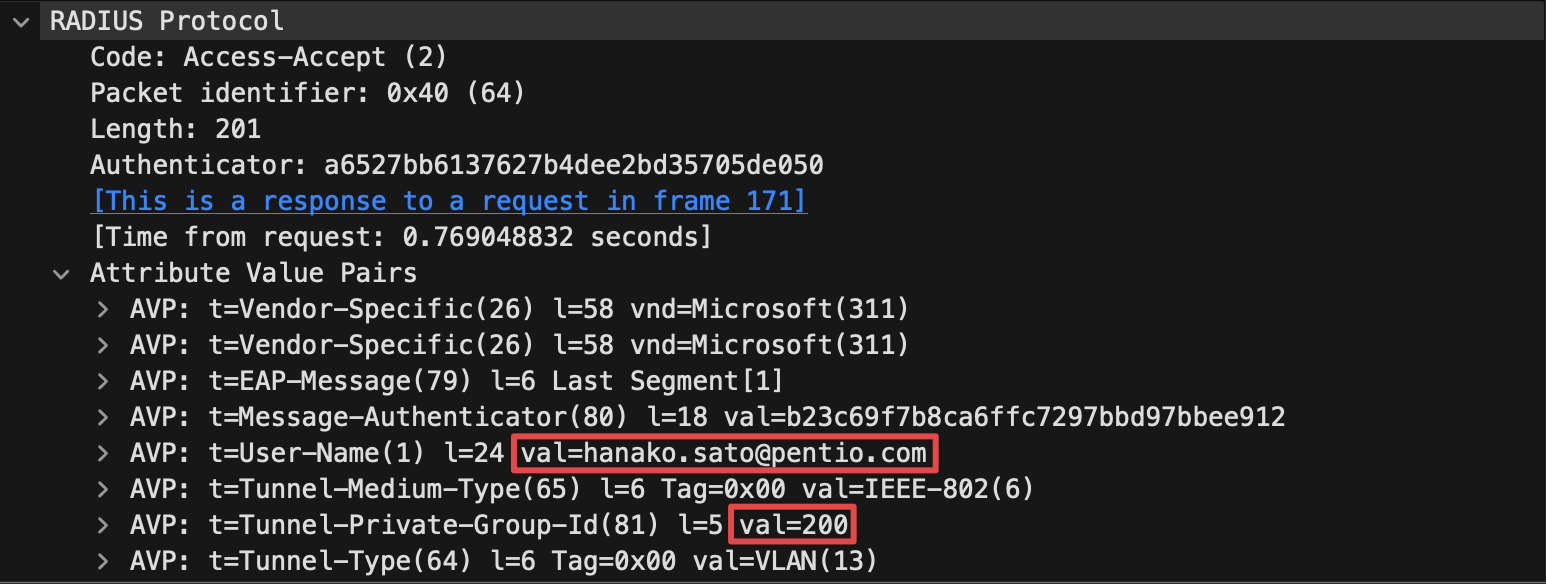

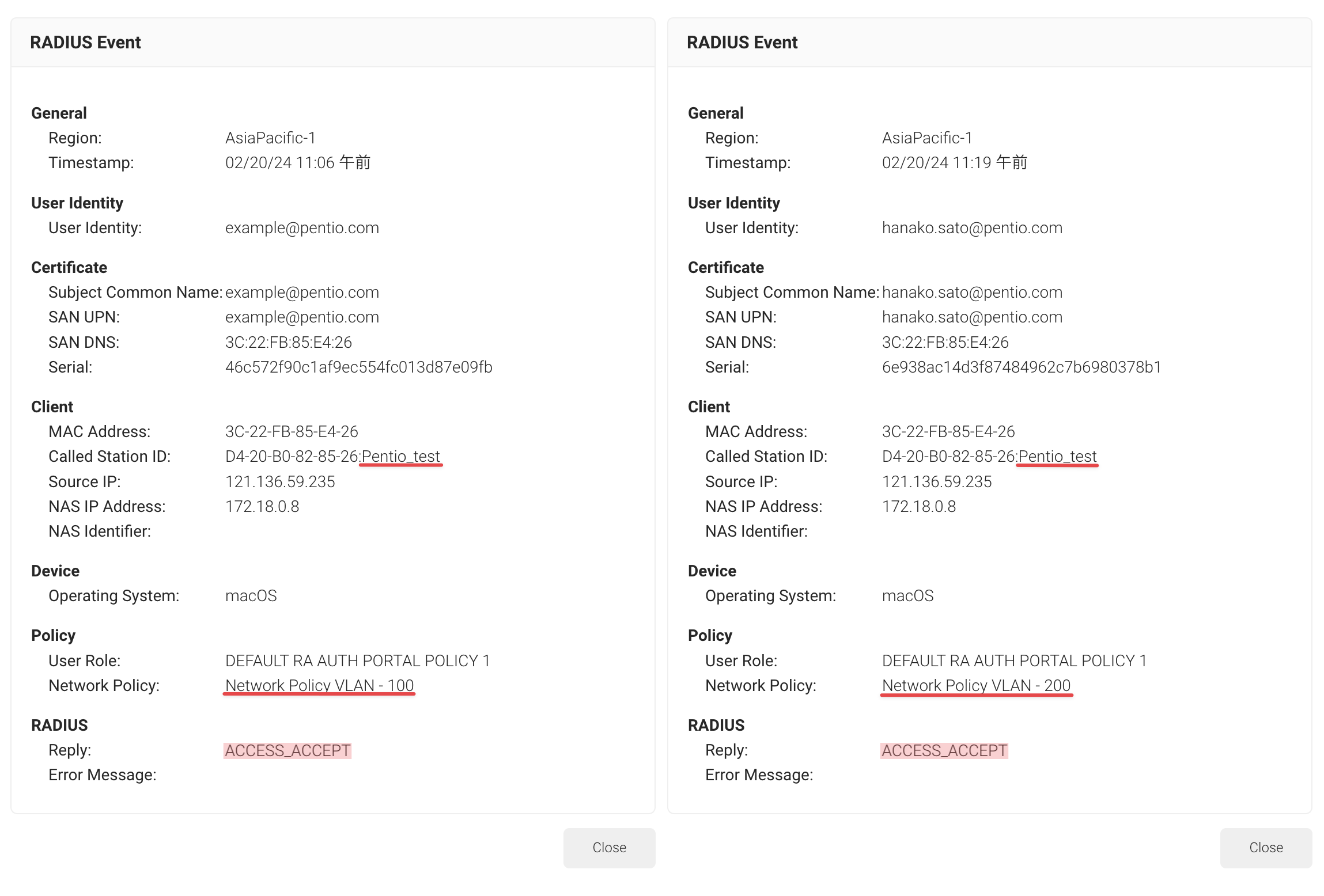

WireSharkからもVLAN-IDが正常に割り振られていることが確認できました。

"example@pentio.com"というユーザーがネットワークに参加する場合はVLAN=100

"hanako.sato@pentio.com"というユーザーがネットワークに参加する場合はVLAN=200に所属させていることがわかります。

SecureW2からも、それぞれのVLAN用ネットワークポリシーに基づいて「Pentio_test」への接続が許可されたログを確認することができました。

おわりに

今回の検証ではJuniper Mistの無線LAN認証にSecureW2のRADIUSサーバーを利用し、SecureW2から発行されたクライアント証明書を用いてIEEE802.1XのEAP-TLS認証ができるかの検証、そしてその認証フローを暗号化する RadSecが実現可能かどうかの検証を行いました。また、SecureW2からのRADIUS属性の割り当てを行うDynamic VLANの動作検証も行い、ユーザーごとに異なるVLANへの割当も確認することができました。

Juniper Mistを利用することでクラウド上からネットワークの設定・運用・監視まで全て遠隔で行うことが可能になるほか、ゼロタッチプロビジョニングやRadSecに対応している点からも管理者の負担を軽減できることは間違い無いでしょう。個人的な肌感にはなりますが、アクセスポイントの起動や設定の反映が他製品に比べても非常に早い点や、クラウド上からパケットキャプチャができる点も運用上の魅力と感じました。キッティングやトラブルの際でも現地に赴くことなくネットワークの設定やアクセスポイントごとの通信をみることができるほか、RadSecの利用でより高いセキュリティを確保することができるため、企業の方針やセキュリティ基準と照らし合わせて柔軟に運用できる点は魅力です。

物理アプライアンスの設置が一切不要なクラウド型RADIUSであるSecureW2と組み合わせれば、管理者の負担軽減だけでなく、多拠点展開の際に課題となりやすかった統合認証基盤の導入や、無線LANコントローラ・RADIUSアプライアンスの設置・管理・維持コストを最小限に抑えられるという観点で新たなメリットが生まれるでしょう。企業の本社や大規模オフィスをはじめ、地方に分散した支社・営業所に対して統合認証基盤の導入が可能となり、毎拠点ごとに物理アプライアンスやコントローラを設置せずとも国内外問わず全拠点同じ水準のセキュリティを担保することができます。ぜひJuniper MistとSecureW2の導入を併せて検討してみてはいかがでしょうか。以上で「Juniper Mistの無線認証にSecureW2のクラウドRADIUSを利用する」検証レポートを終わります。

参考

本検証で使用した機種のスペックシート

| 機種名 | AP41 | AP43 | AP33 |

|---|---|---|---|

| 無線規格 | IEEE 802.11ac Wave2 | IEEE 802.11ax(Wi-Fi6)対応 | |

| 無線アンテナ | 2.4GHz/5GHz 4×4:4 | 2.4GHz/5GHz 4×4:4 | 5GHz 4×4:4 2.4GHz 2×2:2 |

| ネットワークインターフェース | 1Gポート(PoE+)×1 1Gポート×1 1Gモジュールポート×1 | 2.5Gポート(IEEE 802.3bz / PoE+,++)×1 1Gポート(PDに802.3btの給電でPoE PSEモード可)×1 | 2.5Gポート(IEEE 802.3bz / PoE+, ++)×1 1Gポート×1 |

| 設置場所 | 屋内 | ||

| サイズ | 215×215×52mm | 222×222×53mm | 202×202×44mm |

| 重量 | 1.6kg | 1.39kg | 0.98kg |

| データシート | Datasheet | Datasheet | Datasheet |

ソリューション詳細パンフレットをダウンロード

この資料でわかること

- Juniper MistコントローラとSecureW2の連携

- Juniper Mist Wi-Fi AP45 特徴

- SecureW2クラウドRADIUSの機能

*本サイトに掲載されている製品またはサービスなどの名称及びロゴは、各社の商標または登録商標です。